O Tor é “derivado de um acrônimo do projeto original do software chamado The Onion Router“, em tradução livre: O roteador de cebola. Analogia que se faz a “cebola”; se refere às camadas que o Tor oferece para se manter anonimato ou quão difícil é tentar rastrear o usuário conectado a rede. Isto se deve vários fatores. Uma deles é a rede peer to peer (P2P).

Com esste tipo de rede inserido, é dificultoso saber de onde vem, para onde vai e qual é o IP verdadeiro. Pois até o IP contém uma máscara, a qual seria um proxy instalado. Então, qual o é tipo de proxy? Antes era o SOCKS4 e teve evolução, atualmente, para SOCKS5. Sua principal vantagem é uso do protoclo UDP, pois antes era usado TCP, mais lento do que o atual quando se trata de velocidade na rede. Então se pergunta: Se é rápido, por que demora para acessar tais sites que eu visito? Digo por experiência, que antes era lento demais, pois tinham poucos voluntários. Hoje comparado com antigamente ela está bem, mais rápido. Além disso toda segurança é chato demais. Tem o seu preço.

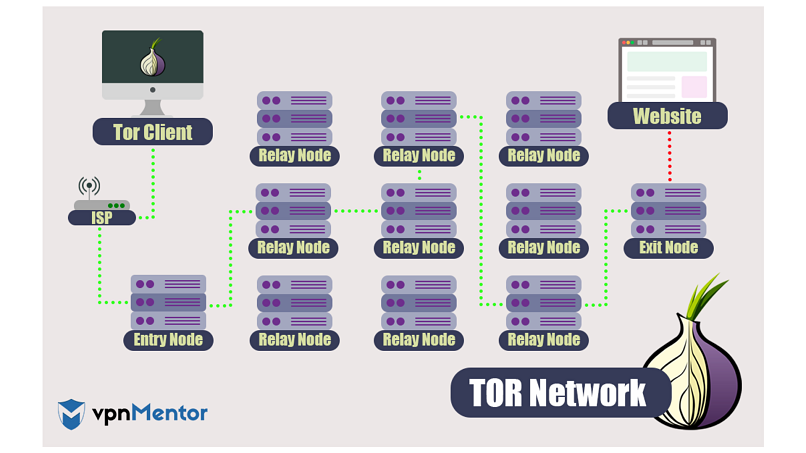

Aqui está uma boa ilustração do funcionamento de Tor. Até então, se estás lendo este post normalmente seu ISP tem o histórico de acesso. Quando conectado ao Tor, você passará pelo ISP com proxy ativado. Ao passar pelo ISP com proxy ativado, entrará em um circuito chamado de “nó(s)”, mais ajuda de voluntários

e com rede P2P, chega-se ao site de destino. E o ISP vê o quê? ISP irá apenas ver que estás acessando o Tor e o website também.

Conforme o livro Tor Browser Handbook, escrito por S.K. Masterson, diz que os réles de saída, não devem ser executados em uma residência ou usando uma internet doméstica. Pois chamará atenção dos policiais caso seu comportamento seja ilegal. Ele recomenda que o réle deve ter um endereço IP separado e nenhum outro táfego deve ser roteado. O mais importante é não usar o Réle de saída para afins ilegais.

Os relés Tor também são chamados de “roteadores” ou “nós”. Eles recebem tráfego na rede Tor e o transmitem. existem três tipos de relés que você pode executar para ajudar a rede Tor: relés médios, relés de saída e pontes.

Em resumo você tem seu anonimato (não existe anonimato 100%). A ideia do Tor não foi construído para afins ilegais e sim para contornar a censura no seu país. Na China o uso da Biblía Digital é censurado, por exemplo. Mas aí surge outra pergunta: China tem um firewall que bloqueia VPN e Proxy, e aí?

Sim é verdade. Tem uma chance de não conseguir usar o Tor, pois usa uma porta padrão (9050). A menos que usa uma VPN como NordVPN, pois ela consegue burlar o outro bloqueio que a China faz para VPNs que é a porta padrão (443). Que significa porta padrão usado para esses fins, o bloqueio da China (firewall) será destinado para essas portas tendo então sua inultilidade. No entanto, pode mudar para proxy http, que simula uma rede normal para todos; o que significa que o firewall não pode bloquear, do contrário irá bloquear todos os habitantes. O S.K. Masterson, diz:

A verdadeira liberdade online vem do anonimato e isso é algo facilmente corrigido com Tor.

Há! Para acessar deep web, basta se conectar ao Tor. Também Tor contém extensões por padrão instalado, uma para bloquear scipt, que impedem sites maliciosas executem com script e outra para bloquear rastreadores/anúncios; Obrigado por ler até aqui. Espero ter explicado bem sobre o Tor. Dúvidas eu sei que vão surgir, como “qual a diferença da VPN para Proxy?” ou qual é o melhor usar. Já digo que isso depende do ambiente a ser usado.